Azure VNet: กระดูกสันหลังของ Cloud Service

ถ้าถามผมว่าจุดเริ่มต้นของการย้ายขึ้น Cloud หรือทำ Cloud Migration คืออะไร? คำตอบแรกๆ ที่ผมจะนึกถึงเสมอคือ “Networking” ครับ

เพราะไม่ว่า Compute จะแรงแค่ไหน หรือ Storage จะเยอะเท่าไหร่ ถ้า Network ออกแบบมาไม่ดี ระบบก็พังได้ง่ายๆ วันนี้ผมเลยอยากมาสรุปเรื่อง Azure Virtual Network (VNet) ให้เห็นภาพกันชัดๆ ว่ามันคืออะไร และทำไมผมถึงมองว่ามันคือหัวใจสำคัญของการวาง Infrastructure บน Azure ครับ

Azure VNet คืออะไร? (ในมุมมองของผม)

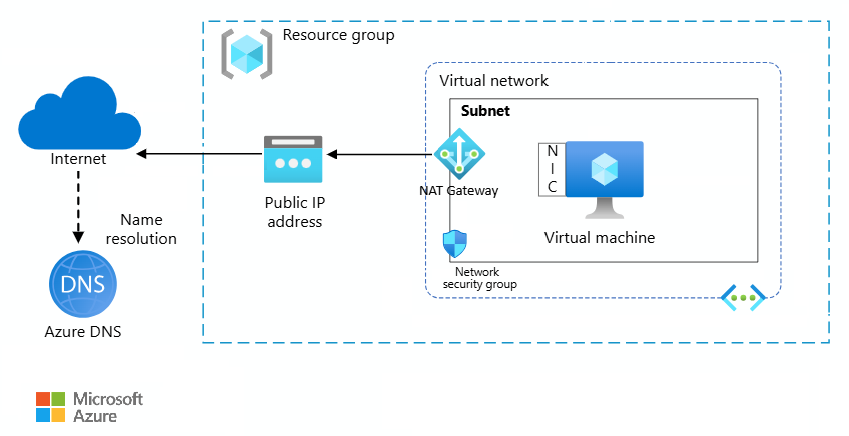

ถ้าเปรียบ Azure เหมือนตึกออฟฟิศขนาดยักษ์ที่มีคนเช่าอยู่เต็มไปหมด VNet ก็คือ “ออฟฟิศส่วนตัว” ที่เราเช่าแยกออกมาครับ มันเป็นพื้นที่ Private Network ที่เรามีสิทธิ์จัดการทุกอย่างได้เอง 100%

เราสามารถกำหนดได้ว่า ใครจะเดินเข้า-ออกห้องไหนได้บ้าง จะวางเซิร์ฟเวอร์ตรงไหน หรือจะลากสายแลนเชื่อมต่อกันยังไง ทั้งหมดนี้ทำได้บน Cloud โดยที่เราไม่ต้องไปยุ่งกับ Hardware จริงๆ เลยครับ

ทำไมเราถึงขาด VNet ไม่ได้?

จากประสบการณ์ที่ดูแลระบบมา ผมสรุปข้อดีหลักๆ ที่ทำให้ VNet เป็นสิ่งที่ขาดไม่ได้ ดังนี้ครับ:

1. Resource Isolation (ความเป็นส่วนตัวต้องมาก่อน) สิ่งแรกที่ VNet ให้เราคือ “ความปลอดภัย” ครับ เพราะทรัพยากรทุกอย่าง (VM, Database) ที่อยู่ใน VNet ของเรา จะถูกแยกออกจาก VNet ของคนอื่น (Tenant อื่น) อย่างสมบูรณ์ มั่นใจได้เลยว่าข้อมูลไม่รั่วไหลไปปนกับใครแน่นอน

2. Segmentation: จัดบ้านให้เป็นระเบียบด้วย Subnet การเททุกอย่างรวมกันใน Network วงเดียวคือฝันร้ายของ Admin ครับ ใน VNet เราสามารถซอยย่อยเป็น Subnet เพื่อแบ่งโซนตามหน้าที่ได้ เช่น:

- Web Subnet: หน้าด่านสำหรับรับแขก (Public)

- App Subnet: โซนทำงาน ประมวลผล Logic

- Database Subnet: ห้องเก็บสมบัติ (Data) ที่ต้องล็อกกุญแจหนาแน่น

3. Security Control: เราคือกฎ เราสามารถควบคุม Traffic ได้ละเอียดสุดๆ ผ่านเครื่องมืออย่าง:

- NSG (Network Security Groups): เหมือนยามหน้าประตู คอยตรวจ Packet เข้า-ออก

- Azure Firewall: สำหรับ Policy ที่ซับซ้อนขึ้น

- Private Endpoints: การเชื่อมต่อ Service แบบไม่ต้องวิ่งผ่าน Public Internet (อันนี้สำคัญมากสำหรับความปลอดภัยยุคนี้)

การเชื่อมต่อ (Connectivity)

เรื่องการเชื่อมต่อบน VNet ผมแบ่งเป็น 3 กรณีที่เจอบ่อยครับ:

- ใน VNet เดียวกัน: อันนี้ง่ายสุด VM คุยกันได้เลยโดยอัตโนมัติ

- ข้าม VNet (Peering): ถ้ามีหลาย VNet เราใช้ฟีเจอร์ VNet Peering เชื่อมหากันได้ วิ่งบน Backbone ของ Microsoft เร็วและปลอดภัย

- Hybrid Cloud: สำหรับองค์กรที่ยังมี Server อยู่ที่ออฟฟิศ (On-Premises) เราสามารถใช้ VPN Gateway หรือ ExpressRoute เชื่อมต่อ Network ของออฟฟิศเข้ากับ VNet บน Azure ได้เสมือนเป็นวงเดียวกันเลยครับ

สรุป

สำหรับผม VNet ไม่ใช่แค่เรื่องของการต่อสายแลนบน Cloud แต่มันคือ “รากฐานของ Security Boundary” ทั้งหมดครับ ถ้าเราออกแบบ VNet ได้ดีตั้งแต่แรก (จัด Subnet ดี, วาง NSG แม่น) การจัดการในระยะยาวจะง่ายขึ้นมหาศาล และที่สำคัญคือระบบของเราจะปลอดภัยและ Scalable ครับ

หวังว่าบทความนี้จะช่วยให้เห็นภาพ Azure VNet ชัดเจนขึ้นนะครับ ใครมีคำถามหรืออยากแชร์เคสการใช้งาน VNet แบบไหน คอมเมนต์คุยกันได้เลยครับ